SECOPS

Inteligência Unificada, Resposta Imediata a Ameaças, Evolução Contínua em Cobertura

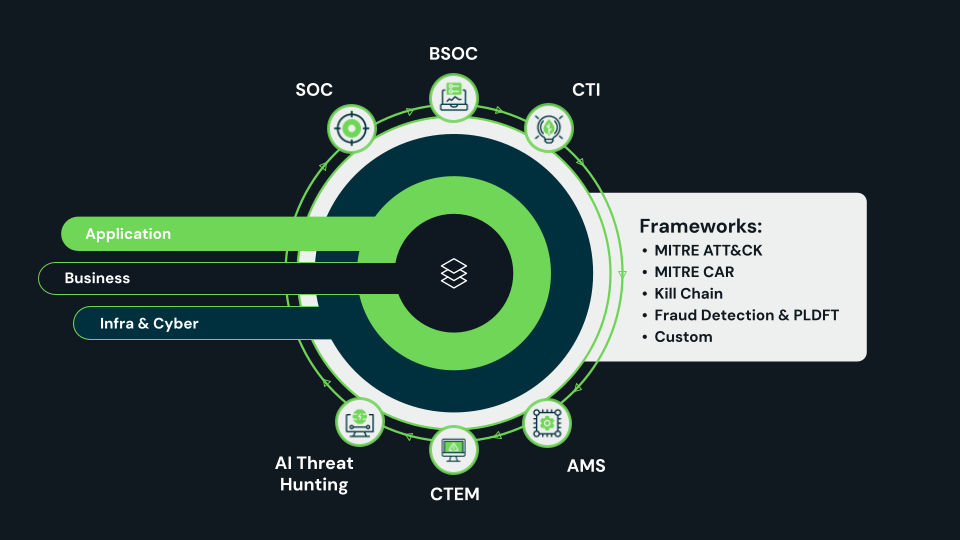

O DataRunk SecOps é um ecossistema integrado de inteligência de detecção, resposta e hunting contínuo de ameaças, em todas as camadas de proteção, para defesa e prontidão contínuas de seu ambiente.

Construa o futuro da sua inteligência de cibersegurança com DataRunk SecOps: defesa contínua, do SOC ao CTI

Supere os silos dos SOCs tradicionais. Tenha uma abordagem desenhada para você detectar e responder rápido às ameaças conhecidas e para você antecipar os sinais das ameaças que você não conhece.

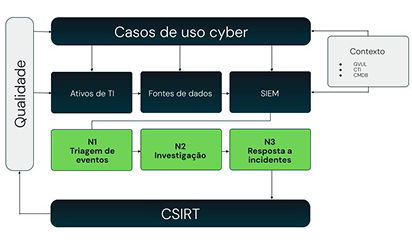

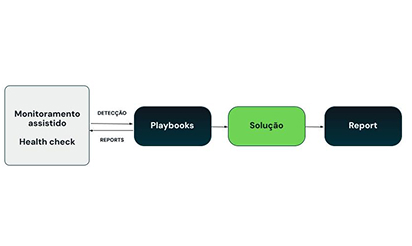

SOC – Security Operation Center

Central 24/7 de inteligência orientada a dados para detectar, enriquecer e responder rapidamente a alertas de ameaças reais, com curadoria contínua e playbooks dinâmicos, reduzindo drasticamente o tempo entre detecção e resposta.

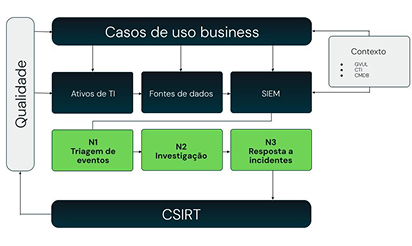

BSOC – Business Security Operation Center

Central 24/7 de Inteligência antifraude a partir de análise e correlação comportamental em identidades e transações para proteção abrangente e em tempo real contra ameaças financeiras e digitais.

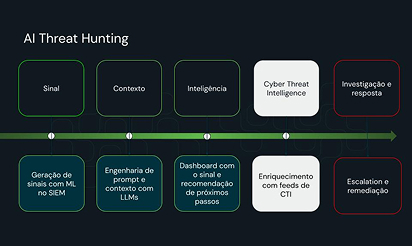

AI Threat Hunting

Hunting contínuo apoiado por machine learning, GenAI e framework MITRE CAR, que gera sinais a partir do SIEM para identificar e investigar padrões anômalos e atividades suspeitas de forma autônoma e guiada por hipóteses.

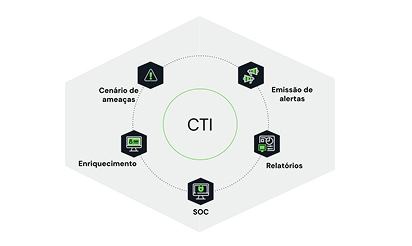

CTI – Cyber Threat Intelligence

Inteligência gerada a partir de insights de ameaças globais e locais, contextualizados e priorizados para sua realidade. Integrada ao SOC, reduz a sobrecarga do seu time interno, permitindo que foque no que realmente importa.

AMS - App Management Services

Engenharia especializada para sustentar a performance e escala de suas plataformas de cibersegurança otimizando o TCO – total cost of ownership.

DataRunk SecOps em números: foco no sinal, não no ruído

Você também pode ter defesas capazes de detectar sinais para agir rápido diante deles. Nós mantemos suas detecções bem ajustadas, contextualizadas e enriquecidas, com respostas acionáveis 24/7, e estendemos sua prontidão, evoluindo continuamente para atuar diante de ameaças silenciosas e emergentes.

Até 80%

redução de MTTA

Até 70%

de redução de MTTR

Até 60%

de redução média de falsos positivos

Mais que parceiros, especialistas nas melhores soluções de cibersegurança

As certificações e experiência com Splunk que ninguém tem, nós temos. Por isso, somos o Splunk Elite Partner recomendado na América do Sul para estruturar o seu SecOps dentro da melhor plataforma unificada de cibersegurança.

Por que atuar com o DataRunk SecOps?

Escolha um provedor que protege 24/7, com resultados mensuráveis e operações de segurança unificadas.

Flexibilidade para atuar de acordo com o seu momento em cibersegurança

Nosso SecOps é personalizável por serviços modulares. Você seleciona a estrutura de acordo com o momento atual e incrementa no ritmo da sua jornada de maturidade em cibersegurança.

Sem limites para desenvolver sua cobertura

No DataRunk SecOps você não fica limitado a pacotes de detecções. Temos competência para para construir detecções customizadas, com aplicações de algoritmos de machine learning, para atuar a nível de negócio e aplicação.

Onboarding ágil

Metodologia consistente, simples e ágil para mergulharmos na sua estratégia de segurança e a traduzirmos em um plano de ação. Sem gaps e sem atrasos.

Sem lock-in: inteligência e dados no seu ambiente para sua autonomia

Construímos toda a inteligência da operação no seu ambiente, evitando lock-in de ferramentas que você não quer ter e garantindo a transferência do nosso conhecimento.

Transparência operacional em tempo real

Nós não escondemos o jogo. Você está no controle do seu ambiente, com total visibilidade sobre nossa atuação, por meio de reports em tempo real das métricas que importam para a sua estratégia.

O que dizem da DataRunk

“As salas de guerra praticamente zeraram. Passávamos até três dias investigando a causa raiz de problemas. Hoje quando o problema acontece geralmente levamos 10 a 30 minutos para descobrir. Eu conheço o meu ambiente em termos de segurança, performance e capacidade. Tenho informações que me possibilitam identificar ou alertar um problema, tenho gatilhos que me indicam um problema que está impactando minha equipe. Isso facilitou a nossa rotina.”

– Superintendente de cibersegurança de um grande banco

PROFESSIONAL SERVICES

Especialistas nas melhores soluções de cibersegurança que fazem na sua operação o que ninguém faz

DataRunk SecOps: escale sua cobertura e inteligência em cibersegurança, sem perder o foco no sinal

Comece agora. Nós vamos:

- Analisar seu ambiente e maturidade em segurança

- Identificar gaps críticos e oportunidades

- Avaliar fontes de dados

- Definir casos de uso prioritários

- Desenvolver um roadmap personalizado de implementação.

Preencha o formulário para entrarmos em contato com você.