Se a tradicional análise de ameaças era feita exclusivamente por processos manuais, hoje a realidade é diversa: a automated threat analysis é uma das competências mais buscadas pelas organizações para otimizar o SOC.

E o recurso é necessário, diante do volume de alertas suspeitos detectados pelas ferramentas de proteção, mas também de equipes pequenas, excesso de falsos positivos e falsos negativos, inteligência de ameaças limitada e, consequentemente, falta de contexto e direcionamento suficientes para dar uma resposta adequada a um alerta.

Soluções robustas automatizadas, que proporcionam uma visão contextualizada das ameaças, já estão disponíveis.

Reconhecidas as necessidades, o que significa automatizar a análise de ameaças? O que se pode – e deve esperar – de uma ferramenta dessas? Veja aqui um panorama.

O que é automated threat analysis?

É um conjunto de algoritmos avançados integrados à infraestrutura existente de segurança para identificar e avaliar ameaças sem tanta intervenção humana.

As maiores vantagens da automated threat analysis estão na triagem e na construção do contexto e da cadeia de incidentes. Ela opera depois das camada de proteção de seu perímetro (soluções como SEG, ICES, EDR e proxy) e de sua camada de defesa secundária (como ferramentas para detecção de ameaças, threat hunting, alertas retroativos e vigilantes), em análises como:

- Falsos negativos que precisam de avaliação para determinar o veredito e o escopo completo do impacto

- Falsos positivos que precisam e avaliação antes de irem para quarentena

- Ameaças reais que precisam de análise para ação.

As soluções para automatizar a análise de ameaças estão entre as primeiras ferramentas usadas para esclarecer um incidente, por mais nebuloso que o cenário seja. Elas também estão constantemente em evolução para identificar novas táticas, técnicas e procedimentos de ataque.

Funcionalidades fundamentais em uma solução de automated threat analysis

Segundo a Splunk, são 5 as funcionalidades essenciais em uma ferramenta para automatização de análise de ameaças. Vejamos quais são:

1. Cadeia de ataque

Para entender a dimensão e limites de um ataque, devemos ser capazes de seguir toda a sequência de eventos ou ações realizados para entrar e comprometer um sistema, independentemente de sua complexidade.

Uma solução de análise automatizada de ameaças deve realizar as ações requeridas para executar a cadeia de ataque, incluindo cliques em links e execução de arquivos. Dessa forma, ela proporciona um veredicto, além de evidências e contexto, da operação dos atores do ataque.

2. Análise abrangente e consistente

Em vez de juntar peças de um quebra-cabeça manualmente, você deve alcançar uma visão abrangente de um ataque, ganhando uma visão mais profunda dele. Para isso, a ferramenta de automated threat analysis deve estar conectada a suas ferramentas de segurança para conectar os pontos, proporcionando à equipe do SOC uma visão consistente dos detalhes técnicos do ataque.

3. Sandbox interativa

Uma boa prática em automated threat analysis é usar ambiente dedicado e seguro para acessar, interagir e investigar conteúdos suspeitos sem arriscar a integridade do negócio, a fim de observar o comportamento e compreender os impactos potenciais de um possível ataque.

4. Browser interativo

Para análises que requerem intervenção humana, outra boa prática em automated threat analysis é ter um browser interativo para interagir com URLs e arquivos em HTML e lidar com dados que precisam de investigação manualmente.

5. Fluxo de análise e resposta automatizados de ponta a ponta

A possibilidade de combinação da análise automatizada com o SOAR, que simplifica e automatiza a gestão do processo de resposta, oferece um incremento ainda maior em capacidade de resposta, sendo uma prática capaz de melhorar processo e tempo de resolução de um incidente.

Vire o jogo em segurança

Se, para sua equipe, o processo de threat analysis requer a investigação manual em diferentes ferramentas, revisão de resultados de cada análise realizada e, depois, sintetização dos dados encontrados em uma visão abrangente do caso, para aí sim tomar a ação correta, provavelmente seu tempo de resposta a incidentes pode estar alto.

Como você viu, a automated threat analysis pode ser um caminho promissor. Só que você sabe que em segurança não tem bala de prata: você precisa conhecer a fundo as opções do mercado, além de ter capacidade de implantar, adaptar e evoluir adequadamente a seus cenários.

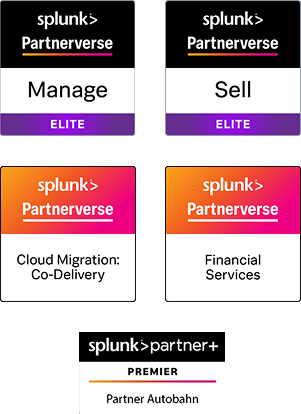

Na DataRunk, você encontra apoio para identificar os cenários, entender o seu momento em segurança e, com esse conhecimento, selecionar e implantar as soluções para automatizar a análise de ameaças alertadas pelas suas ferramentas de segurança e, depois, para gerenciar os incidentes.

Fale conosco para entender qual o potencial dessa ferramenta para seu ambiente.